[원전 사이버테러] 악성코드 공격받은 이란 원전…원심분리기 1000개 파괴 피해

수정 2014-12-23 01:13

입력 2014-12-23 00:00

국내외 원전은 해커 주 타깃

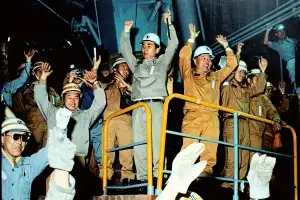

문제는 실제 외국에서는 해킹을 통해 원자력시설이 무력화된 사례가 있다는 점이다. 2010년 이란 원전은 ‘스턱스넷’이라는 악성코드에 의해 부셰르 원자력발전소와 나탄즈 우라늄 농축시설의 핵개발용 원심분리기 2000개 중 1000여개가 파괴되는 대형사고가 발생했다. 스턱스넷은 독일 제어시스템전문개발사인 지멘스의 산업시설 운용시스템인 SCADA시스템을 공격한 뒤 임의로 제어하게 하는 악성코드다. 이란 역시 외부와는 차단된 독립 시스템으로 원전을 운영했지만, 당시 악성코드는 한 직원의 보조기억장치(USB)를 통해 내부로 침투했다. 이란은 원심분리기 1000개를 교체하느라 1년가량 원전 가동을 정지한 것으로 알려졌다.

원전 선진국인 일본에서도 원전 해킹 피해는 발생했다. 지난 1월 후쿠이현 몬주 핵발전소 내부컴퓨터가 악성코드에 감염됐다. 내부 작업자가 컴퓨터의 동영상 재생 프로그램을 업데이트한 게 문제의 발단이었다. 이후 내부에서 퍼져나간 악성코드는 해당 컴퓨터에서 5일 동안 30회 이상의 외부 접속을 수행했다. 이 과정에서 직원들의 이메일, 훈련 기록, 직원 개인정보 등 4만 2000개 이상의 문서가 유출된 것으로 알려졌다.

전문가들은 우리나라 원전 역시 사이버 안전을 장담하기는 어렵다는 반응이다. 이경호 고려대 사이버국방학과 교수는 “이란과 일본 발전소 해킹 사고의 사례처럼 원전 제어시스템이 외부와 완전히 분리된 상황에서도 사이버테러는 일어날 수 있다”면서 “이번 사태를 반면교사로 삼아 국내 원전의 보안상 허점을 보완하는 기회로 삼아야 할 필요가 있다”고 밝혔다.

유영규 기자 whoami@seoul.co.kr

2014-12-23 2면

Copyright ⓒ 서울신문 All rights reserved. 무단 전재-재배포, AI 학습 및 활용 금지